Una VPN o red privada virtual permite establecer una conexión cifrada y protegida entre tu dispositivo e internet. Su función es ocultar tu dirección IP real y disimular tu ubicación, aunque eso no significa que sea infalible en todos los casos.

Están pensadas para reforzar la privacidad, proteger la información cuando te conectas a redes WiFi públicas, sortear bloqueos geográficos o acceder de forma segura si por ejemplo trabajas en remoto. Sin embargo, para que esa protección sea realmente eficaz, es fundamental comprobar que no existan fugas de información, algo que puede hacerse sin demasiadas complicaciones.

Evitar este tipo de fugas debería ser una práctica básica al usar una VPN si quieres mantener a salvo tus datos. Muchas veces damos por hecho que el túnel cifrado lo protege todo, pero ciertas configuraciones del sistema operativo o incluso del proveedor de internet pueden hacer que parte de la información siga circulando sin protección.

Por eso, aspectos como la prioridad de la interfaz de red, la elección del puerto o el uso del túnel dividido influyen directamente tanto en tu nivel de seguridad como en la posibilidad de que se produzcan filtraciones de datos.

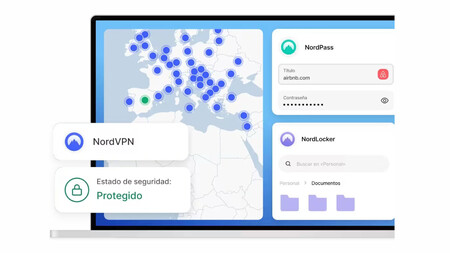

76% de descuento en el plan de 2 años de NordVPN. No corras riesgos, protege tu actividad online

Priorización de la interfaz de red

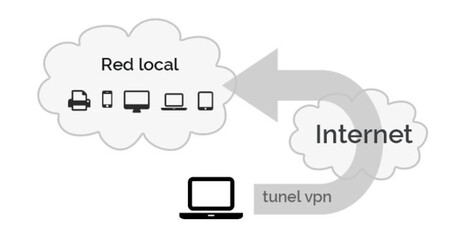

Cuando instalas una VPN, el software crea un adaptador de red virtual en tu equipo que se suma a tus conexiones físicas, como el receptor de WiFi que incorpora o el cable Ethernet si es que estás conectado de esta forma. Para decidir por qué adaptador salir a internet, el sistema operativo utiliza un valor de prioridad llamado métrica, donde el número más bajo gana.

El principal riesgo de fuga ocurre si, por un fallo de configuración, tu adaptador tiene una métrica inferior a la del adaptador de la VPN, provocando que el tráfico no pase por el túnel cifrado y salga directamente a través de tu proveedor de internet.

Aunque los clientes VPN de calidad automatizan este proceso asegurando la métrica más baja para su adaptador, sistemas como Windows permiten forzar esta prioridad de forma manual desde el panel de conexiones de red si sospechas que el tráfico se está escapando.

El puerto de red de la VPN

Imagen: NordVPN

Imagen: NordVPN

Las conexiones VPN necesitan entrar y salir por una vía de comunicación específica de tu router, conocida como puerto. Dependiendo del protocolo, utilizarán unos u otros como puede ser UDP o TCP (en NordVPN explican la diferencia). Por regla general, TCP es más fiable que UDP porque transfiere los paquetes de datos completos y en orden desde tu dispositivo a un servidor web.

Usar TCP resulta una solución muy buena en redes restrictivas que intentan bloquear las VPN, ya que es exactamente el mismo puerto que utiliza el tráfico web seguro (HTTPS) de cualquier página normal, engañando a los cortafuegos.

Por otro lado, si decides utilizar funciones como el reenvío de puertos (Port Forwarding) para mejorar el rendimiento de ciertos programas, debes ser muy cuidadoso con la configuración de tu cortafuegos, ya que un puerto abierto sin supervisión es un riesgo claro de seguridad.

El túnel dividido

El túnel dividido (Split Tunneling en inglés) es la herramienta que te permite dejar de enviar todo el tráfico en bloque y empezar a elegir exactamente qué aplicaciones usan la VPN y cuáles usan tu conexión directa a internet. Esto soluciona un problema muy común: al conectar una VPN global, tu equipo virtualmente sale de tu casa, perdiendo al instante la comunicación con los dispositivos de tu red local, como impresoras, servidores de almacenamiento o puentes de domótica.

Con el túnel dividido puedes indicarle al sistema que solo el tráfico de tu navegador vaya cifrado, o por el contrario, que toda tu conexión pase por la VPN excepto aplicaciones específicas que suelen dar error al detectarla, como las bancarias.

Hay que configurar esta herramienta con cuidado, ya que cualquier aplicación que excluyas del túnel volverá a utilizar automáticamente los DNS y la IP de tu operadora, generando una fuga intencionada que debes tener controlada.

Cómo comprobar si hay alguna fuga

Dicho esto, ver si existe alguna brecha de seguridad en la red VPN no es complicado y puedes hacerlo tu mismo. Puedes entrar en una web como ipleak.net o browserleaks.com/ip y fijarte en tu dirección IP y en los servidores DNS que aparecen (lo ideal es que lo anotes para que no te baile ninguna cifra).

Después, activa la VPN, conéctate a un servidor —mejor si está en otro país— y vuelve a hacer la prueba, preferiblemente en una ventana privada. En ese momento comprueba si aparece tu IPv6 real: si sigue mostrándose la misma que tenías sin VPN, significa que hay una fuga; si no aparece o figura una asociada a la propia VPN, la conexión está protegida.

Imagen portada | Antoni Shkraba Studio

En Xataka SmartHome | Así he acabado con las interferencias del vecino en mi WiFi: esto es lo que he cambiado en el router

Ver 0 comentarios